اما Ruytenberg حمله روش می تواند در اطراف و حتی کسانی که با تغییر تنظیمات سیستم عامل است که کنترل پورت تاندربولت اجازه می دهد هر دستگاه به آن دسترسی داشته باشید. بیشتر چه, هک برگ هیچ اثری به طوری که کاربر هرگز کامپیوتر خود را تغییر داده شده بود.

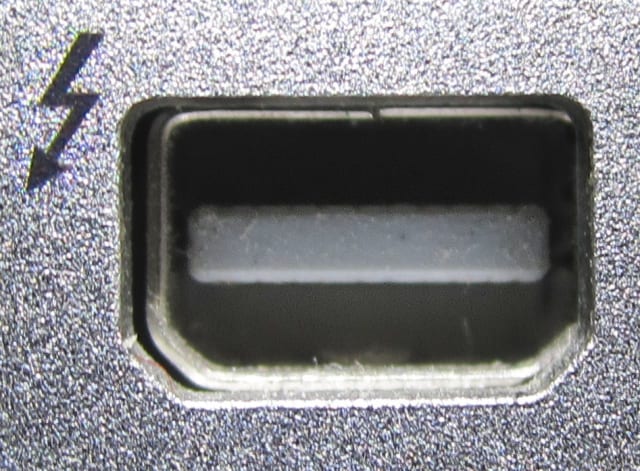

اگر شما قصد استفاده از اتصال تاندربولت ما به شدت توصیه به: اتصال تنها خود را صاعقه لوازم جانبی; هرگز به من قرض بدهید و آنها را به هر کسی; جلوگیری از ترک سیستم خود را بدون مراقبت رها شده در حالی که حتی زمانی که screenlocked; جلوگیری از ترک های صاعقه شما لوازم جانبی تنهایی; اطمینان از مناسب امنیت فیزیکی در هنگام ذخیره سازی سیستم شما و هر گونه دستگاه های صاعقه از جمله رعد-صفحه نمایش; در نظر با استفاده از خواب زمستانی (Suspend-to-Disk) یا تأمین خاموش کردن سیستم به طور کامل. به طور خاص, جلوگیری از استفاده از حالت خواب (تعلیق-به-رم).

او توسعه یافته چیزی به نام "بد خدمتکار حمله" در اشاره به یک مهاجم می شود که دسترسی فیزیکی به کامپیوتر در یک اتاق هتل, به عنوان مثال. "همه بد خدمتکار نیاز به انجام است باز کردن یک صفحه ضمیمه یک دستگاه لحظه ای reprogram سیستم عامل reattach یک صفحه و بد می شود دسترسی کامل به لپ تاپ" Ruytenberg گفت: سیمی. "همه از این می تواند انجام شود در کمتر از پنج دقیقه."

این حمله تنها نیاز به حدود 400 دلار ارزش از چرخ دنده ها از جمله SPI برنامه نویس و 200 دلار صاعقه محیطی. تمام چیزی که می تواند ساخته شده به یک وسیله کوچک است. "سه نامه سازمان که هیچ مشکلی miniaturizing این" Ruytenberg گفت.

اینتل به تازگی ایجاد یک صاعقه سیستم امنیتی به نام Kernel دستیابی مستقیم به حافظه حفاظت که توقف Ruytenberg را Thunderspy حمله. که حفاظت شده است فقط در دسترس بر روی کامپیوتر ساخته شده در سال 2019 و بعد از آن پس از آن فاقد هر گونه مدل های تولید شده قبل از آن. علاوه بر این بسیاری از رایانه های شخصی تولید شده در سال 2019 و بعد از Dell و HP و Lenovo محافظت نشوند ، این آسیب پذیری ممکن است توضیح دهد که چرا مایکروسافت نمی عبارتند از صاعقه در سطح آن به لپ تاپ.

رایانه های اپل در حال اجرا macOS در حال تاثیر پذیری آسیب پذیری مگر اینکه شما در حال اجرا در بوت کمپ با توجه به Ruytenberg.

محققان فاش آسیب پذیری های اینتل در فوریه 10 سال 2020 به اپل در آوریل 17th. برای پیدا کردن اگر شما در حال آسیب پذیر آنها ایجاد یک ابزار امنیتی به نام Spycheck. برای محافظت از خودتان شما باید "جلوگیری از ترک سیستم خود را بدون مراقبت رها شده در حالی که حتی اگر screenlocked," Ruytenberg نوشت: جلوگیری از استفاده از حالت خواب و اطمینان از امنیت فیزیکی خود را صاعقه لوازم جانبی.